Enhanced Mitigation Experience Toolkit

3 Грудня, 2016

3 Грудня, 2016

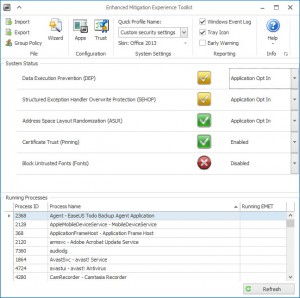

Enhanced Mitigation Experience Toolkit (EMET) – бесплатная служебная программа от Microsoft, которая предотвращает эксплуатирование уязвимостей в программном обеспечении. Достигается это благодаря использованию технологий снижения рисков по блокированию различных действий эксплойтов для защиты приложений от атак, цель которых эксплуатация уязвимостей в программном обеспечении и изменение потока выполнения кода.

Особенности Enhanced Mitigation Experience Toolkit

- Позволяет ввести новые возможности блокирования действий эксплойтов, а также включить DEP или ASLR по умолчанию, например, для устаревшей Microsoft Windows XP.

- Имеет настраиваемую функцию закрепления сертификатов SSL/TLS, называемая “Доверие сертификатов”, которая предназначена для обнаружения (и остановки) атак “злоумышленник в середине”, в которых используется инфраструктура открытых ключей (PKI).

Чтобы использовать функцию “Доверие сертификатов”, необходимо указать список веб-сайтов, которые нужно защитить, и правила закрепления сертификатов, которые следует использовать для этих веб-сайтов.

- Присутствует поддержка групповых политик и диспетчер конфигураций System Center Configuration Manager.

- Имеет два типа настроек:

для системы в целом, т. е. общее правило для всех приложений в системе (System Status) и для конкретных приложений (Configure Applications).

- Поддерживает встроенные профили защиты для быстрой настройки:

- Maximum Security Settings – включает все системные настройки на максимальный уровень.

- Recommended Security Settings – включает системные настройки до «рекомендуемого уровня». Понижает статус DEP и SEHOP до App Opt In, т.е. включая эти настройки (по умолчанию) только для ключевых системных процессов.

- Имеет дополнительные расширенные возможности для приложений, которые доступны из Application Configuration.

- Имеет список процессов, для которых EMET будет включён по умолчанию:

веб-браузер Internet Explorer, Adobe Acrobat Reader DC, Java, Microsoft Office.

- Позволяет отключать возможность завершения подконтрольного процесса EMET, в котором была замечена попытка эксплуатации (по умолчанию).

Стоит уточнить, что:

- Использование технологий снижения рисков не гарантирует, что злоумышленники не смогут эксплуатировать уязвимости, однако максимально усложняет достижение этой цели.

- EMET не является заменой антивируса или HIPS:

не содержит баз сигнатур или специальных поведенческих шаблонов угроз.

- EMET не является заменой песочнице и не способен эмулировать действия приложения.

- EMET не является 100% системой защиты от эксплойтов, поскольку, по сути, ориентирован на отслеживание уже известных способов эксплуатации и не сможет помочь против методов эксплуатирования, которые ему неизвестны.

- EMET ориентирован на продвинутых пользователей, которые умеют задавать соответствующие системные настройки и реагировать на поступающие сообщения.

Примечание

Для работы программы Enhanced Mitigation Experience Toolkit необходима установка Microsoft .NET Framework 4.0 или выше.

Ссылки

Сайт Enhanced Mitigation Experience Toolkit

Скачать Enhanced Mitigation Experience Toolkit